Mit OpenSearch-Features suchen

Oracle-verwaltete Open-Source-Technologie

Bewährte Open-Source-Technologie

OCI Search with OpenSearch verwendet eine bewährte communitygesteuerte Open-Source-Suchlösung und erstellt eine Managementschicht darauf. Verweisen Sie Elasticsearch-basierte APIs einfach auf einen OCI Search-Endpunkt, um schnell auf den Markt zu kommen. OCI bietet OpenSearch v1.2.4, v2.3 und v2.11 an. Alle sind mit Elasticsearch 7.10 kompatibel.

Oracle Management-Schicht

OCI ist für administrative Aufgaben verantwortlich, einschließlich Deployment, Provisioning, Patching und Skalierung (vertikal oder horizontal). Mit OCI Search können sich die Betreiber auf die Daten statt auf die Wartung konzentrieren.

Sicherungen auf Ihre Weise

OCI Search-Benutzer profitieren von automatisierten Backups ihrer Cluster in einem OCI Object Storage-Bucket in ihrem Mandanten. Sie können auch die Snapshot-API OpenSearch verwenden, um Backups in ihren eigenen OCI Object Storage-Bucket zu verschieben. Daten, die durch Backups auf Object Storage bereitgestellt werden, werden während der Übertragung und im Rest gesichert. Alle in OpenSearch gespeicherten Daten werden sowohl im Ruhezustand als auch während der Übertragung verschlüsselt.

Flexible Skalierung

OCI Search bietet einen Pool von Ressourcen basierend auf flexiblen OCI-Ausprägungen. Anstatt an "feste" Ausprägungen gebunden zu sein, erhalten alle Kunden eine feingranulierte Provisioning-Kontrolle von Kernen, Arbeitsspeicher und Speicher für ihre Anwendungsfälle. Nur Oracle bietet diese Anpassungsfähigkeit, die es Kunden ermöglicht, genau die Infrastruktur bereitzustellen, die für ihre Arbeitslast erforderlich ist, und so Verschwendung zu minimieren.

Integriert in OCI Identity and Access Management

OCI Search ist vollständig in Oracle Cloud Infrastructure Identity and Access Management integriert und übernimmt die einfache, integrierte und vorgeschriebene Sicherheitsphilosophie von OCI.

Verschlüsselung

Alle ruhenden und laufenden Daten werden vollständig verschlüsselt. Mit OCI Search können Sie die Federal Information Processing Standards sofort einhalten.

Index State Management

Kunden können das OpenSearch Index State Management-Plugin verwenden, um automatisierte, richtlinienbasierte Index-Lebenszyklus-Verwaltungsmaßnahmen wie Rollover, Zusammenführungen, Löschungen und Zeitpläne durchzuführen.

Leistungsanalyse

Bei OCI Search-Deployments mit OpenSearch v2.3 und höher können Kunden mit dem Performance Analyzer-Plug-in zahlreiche Performancemetriken für ihr Cluster abfragen, einschließlich Aggregationen dieser Metriken über die REST-API.

Unterstützte Sprachen

Durch den Einsatz von Sprachanalysatoren (Tokenizers) unterstützt das Projekt eine Reihe verschiedener Sprachen. Weitere Informationen finden Sie in der vollständigen Liste der unterstützten Sprachen.

Unternehmenssuche

Semantische Suche

Die semantische Suche mit einer Vektordatenbank in v2.11 bietet eine bessere Möglichkeit, verschiedene Daten zu durchsuchen, indem Sprachnuancen und -beziehungen interpretiert werden. Sie verbessert die Genauigkeit der Suchergebnisse erheblich, indem sie die Leistungsfähigkeit der Vektordatenbank, des k-NN-Plug-ins (Nearest Neighbor) und der RAG-Pipeline (Retrieval-Augmented Generation) nutzt. Es ist nicht erforderlich, eine Liste von Synonymen zu erstellen oder die umfangreiche Indexierung aller Inhalte zu verwalten. Sie können semantische Suchen durchführen, die den Kontext und die Absicht berücksichtigen, genauere Ergebnisse zu liefern. Und Suchen können auf Ihren strukturierten (Text) und unstrukturierten (Bilder) Inhalten durchgeführt werden, während die Privatsphäre Ihrer Daten erhalten bleibt.

RAG-Pipeline

Die Retrieval-Augmented Generation Pipeline überbrückt die Lücke zwischen dem LLM und privaten Unternehmensdaten. Mit v2.11 kann die Suche jetzt in natürlicher Sprache durchgeführt werden, dank der Integration zwischen OCI Search und den OCI Generative AI- und OCI Generative AI Agent-Services, die Cohere LLM nutzen.

Konversationssuche

Der integrierte Konversationsdienst nutzt generative KI, um die Benutzererfahrung zu vereinfachen. Die Konversationssuche wird mit der Konversationshistorie implementiert, die es einem LLM ermöglicht, sich an den Kontext der aktuellen Konversation zu erinnern und Folgefragen zu verstehen, und RAG, die es einem LLM ermöglicht, seine statische Wissensdatenbank mit proprietären oder aktuellen Informationen zu ergänzen.

Sicherheits-Analytics

Mit den neuen sofort einsatzbereiten Sicherheitsanalysen können Sie Bedrohungen nahezu in Echtzeit erkennen, untersuchen und darauf reagieren. Sammeln Sie eine Vielzahl von Datenquellen, korrelieren Sie sie wie dargestellt, und erkennen Sie frühzeitige potenzielle Bedrohungen mit vordefinierten oder anpassbaren Erkennungsregeln, die einem generischen Open-Source-Format folgen. Erstellen Sie Ihren eigenen Benachrichtigungsprozess, damit Ihr Sicherheitsteam in nahezu Echtzeit über potenzielle Probleme informiert wird.

Open-Source-Erkennungsregeln

Erhalten Sie mehr als 2.200 vordefinierte Regeln für Ihre Sicherheitsereignislogquellen.

Einheitliche Schnittstelle

Greifen Sie auf benutzerfreundliche Tools zur Erkennung, Untersuchung und Meldung von Sicherheitsbedrohungen zu.

Automatisierte Alerts

Erstellen Sie Alerts basierend auf übereinstimmenden Erkennungsregeln, damit Incident Response-Teams nahezu in Echtzeit benachrichtigt werden.

Korrelations-Engine

Konfigurieren Sie Korrelationsregeln, um Sicherheitsergebnisse automatisch zu verknüpfen und sie mit einem visuellen Knowledge-Diagramm zu untersuchen.

Anpassbare Tools

Verwenden Sie eine beliebige benutzerdefinierte Logquelle, und definieren Sie Ihre eigenen Regeln, um potenzielle Bedrohungen zu erkennen.

Transparenz

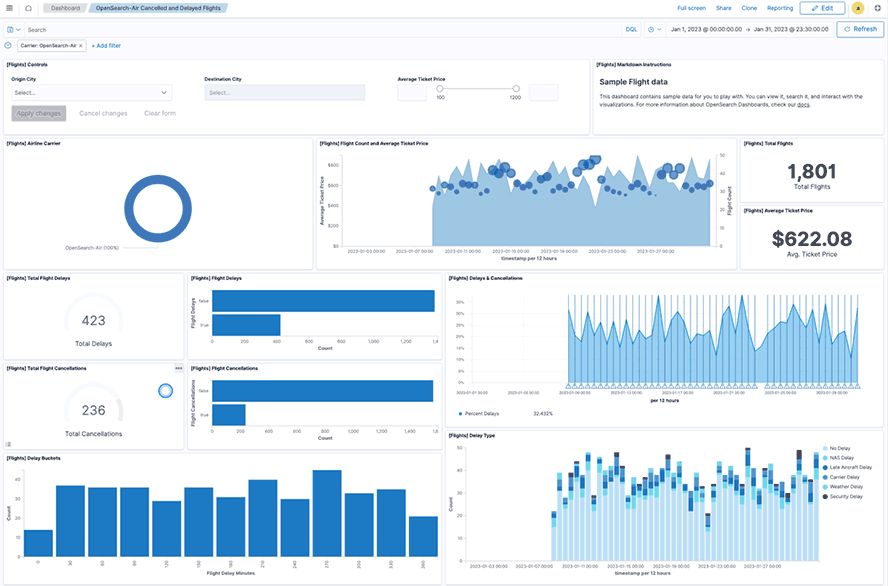

OpenSearch Dashboards

Mit den Beobachtbarkeitstools von OpenSearch können Sie Probleme erkennen, diagnostizieren und beheben, die sich auf die Performance, Skalierbarkeit oder Verfügbarkeit Ihrer Software oder Infrastruktur auswirken. Ein allgemeines, auf offenen Standards basierendes Schema in Verbindung mit einer Piped Processing Language (PPL), die für Anwendungsfälle mit Beobachtbarkeit optimiert ist, vereinfacht die Korrelation und Analyse von Logs, Metriken und Trace-Telemetrie, um eine schnelle Lösungszeit und eine bessere Erfahrung für Ihre Endbenutzer zu unterstützen.

Logüberwachung

Führen Sie eine umfassende Überwachung mit Tools wie Log-Tail, Log-Surround, Logmustern und logbasierten Metriken durch.

Anomalieerkennung

Erkennen Sie Anomalien und analysieren Sie Streamingdaten mit umfassender Transformation und Aggregation.

Korrelations-Engine

Konfigurieren Sie Korrelationsregeln, um Sicherheitsergebnisse automatisch zu verknüpfen und sie mit einem visuellen Knowledge-Diagramm zu untersuchen.