OCI Zero Trust Packet Routingの機能

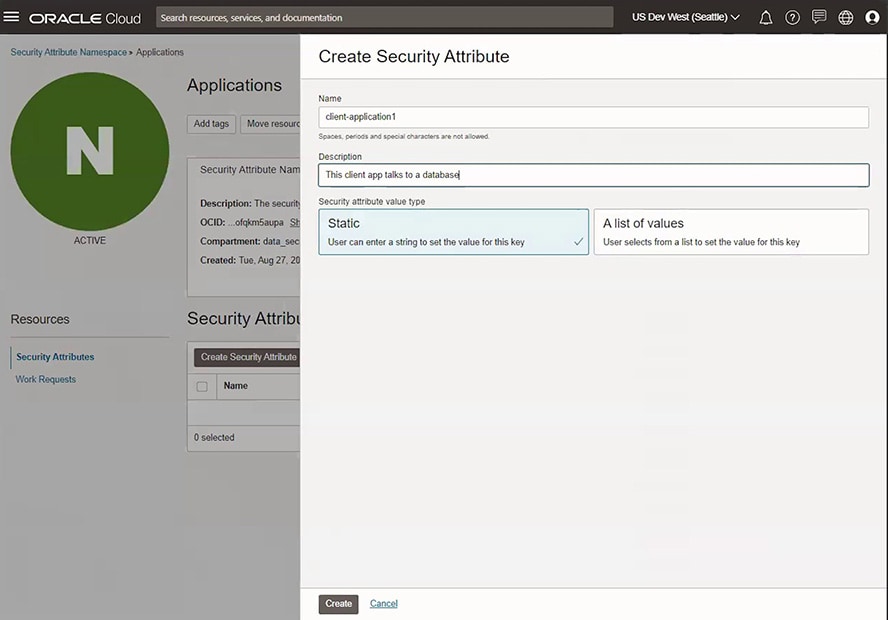

機密リソースに対するセキュリティ属性の設定

OCI Zero Trust Packet Routingは、セキュリティ属性(基本的にメタデータ)を使用してリソースを識別し、整理します。OCI ZPR を使用すると、データベースやコンピュート・インスタンスなどのOCIリソースにセキュリティ属性を割り当てることができます。その後、それらのセキュリティ属性を参照するOCI ZPR ポリシーを作成できます。これらのポリシーはネットワーク・レイヤーで適用され、認可されていないパスを介したトラフィックは許可されません。

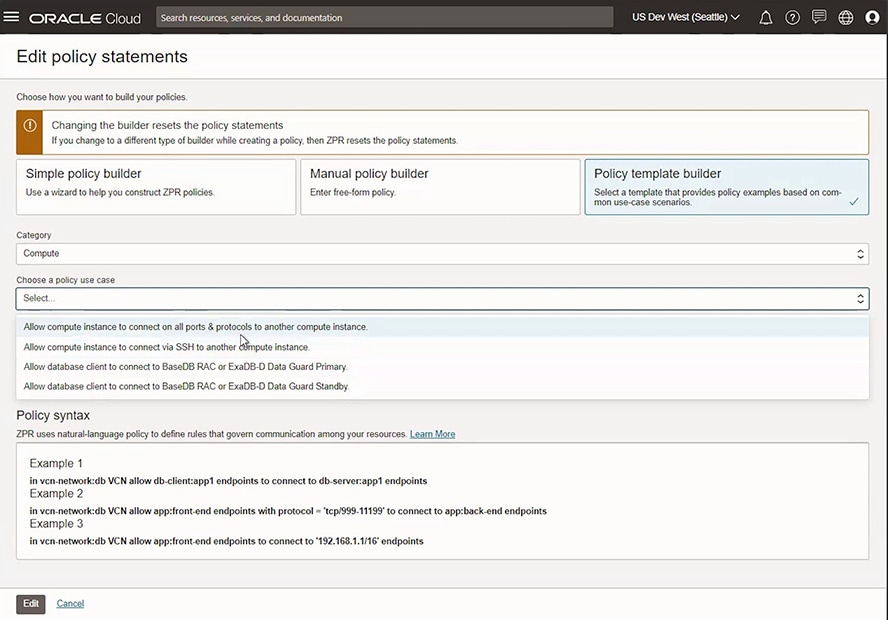

自然言語によるネットワーク・セキュリティ・ポリシーの記述

OCI ZPRのポリシー言語を使用すると、どのリソース間の通信を許可するかを指定するルールを簡単に作成できます。OCI ZPRポリシーは、アクセスされる特定のデータリソースに関するメタデータと、そのデータリソースに含まれるセキュリティ属性を参照します。ポリシーでは、特定の送信元(例えば、コンピュート・インスタンス)から特定のデータリソースへのアクセスのみを許可します。認証済みのリクエストがその特定のパス外のデータリソースにアクセスしようとした場合、そのリクエストは失敗します。

推測可能な認証情報を持つ保護されていないデータベースは数分で侵害される可能性がありますが、たった一行のOCI ZPRポリシーがデータベースを漏洩から保護します。

ネットワーク・アーキテクチャとネットワーク・セキュリティの分離

従来のネットワーク・アーキテクチャに基づくセキュリティ手法は、ネットワーク構成ポイントの保護と監査が複雑であるため、時間がかかります。また、セキュリティ・ポリシー実装の責任はネットワークチームに委ねられますが、ネットワークチームの通常の目標である低レイテンシと高可用性は、必ずしもセキュリティ目標と一致するとは限りません。OCI Zero Trust Packet Routingは、ネットワーク・セキュリティをネットワーク・アーキテクチャから分離することで、セキュリティチームがポリシーを作成し、ネットワークレイヤーで実施できるようになります。OCI ZPR は複雑性を大幅に削減し、ネットワーク管理者はフラットなネットワークを運用しながら、セキュリティチームが意図した通りにリソースを保護できるようにします。

コンプライアンス対応の効率化

OCI ZPR は、明確な意図に基づくポリシーとリソースに適用されるセキュリティ属性を確立することで、監査とコンプライアンス対応を容易にします。OCI ZPRを使用しない場合、監査担当者はサブネット、CIDR ブロック、ルーティング表、セキュリティグループ、ネットワーク ACL、IP、ポート、プロトコルに基づくルール、および入出力の制限を定義するファイアウォール・ルールをレビューする必要があります。OCI ZPRは、どのホストとサービスが相互に通信できるかを、より簡単に分析し、理解できるようにします。

ネットワーク構成が変更されても、セキュリティポリシーが適切にラベル付けされたすべてのリソースに適用されるため、安心です。