Keys to the Oracle Cloud

第7回:【Tea break】

Oracle CloudにおけるMulti-Factor Authentication (多要素認証)の実装

大塚紳一郎, 2020年1月

著者紹介

大塚 紳一郎(おおつか しんいちろう)

2003年、株式会社野村総合研究所に新卒で入社。ミッションクリティカルシステムにおけるOracle Databaseの構築、運用、コンサルティングに関して15年以上の経験を持つ。毎年サンフランシスコで開催される世界最大のテクノロジーイベント「Oracle OpenWorld」を含む各種イベントでの講演多数。Autonomous DatabaseがGAされた年にOracle ACE Associateになれたことに運命を感じており、Oracleデータベース管理者の今後のロールモデルの構築に携わりたいと考え日々活動中。最新の登壇タイトルは「Boosting your career through Oracle Cloud Infrastructure 2018 Certified Architect Associate.」

- NRI認定ITアーキテクト

- Oracle ACE Associate

- Oracle MASTER Platinum10g,11g,12c(Platinum of the year 2016 in Japan)

- Oracle MASTER Cloud Oracle Database Cloud Service

- Oracle MASTER Cloud Oracle Java Cloud Service

- Oracle Cloud Infrastructure 2018 Certified Architect Associate

- これからの内容はOracle Cloud Infrastructure (以下OCI)のサービスを前提としたものです。

- 検証時点(2019年3月末)のOCIのサービス内容に基づいて記載しているため、内容が一部異なる場合があります。

- 最新の情報については公式Webサイト(https://www.oracle.com/jp/index.html)をご確認頂きたく思います。

- 本連載は私個人の理解に基づいており、事実と異なる可能性があることをご了承いただきたく思います。

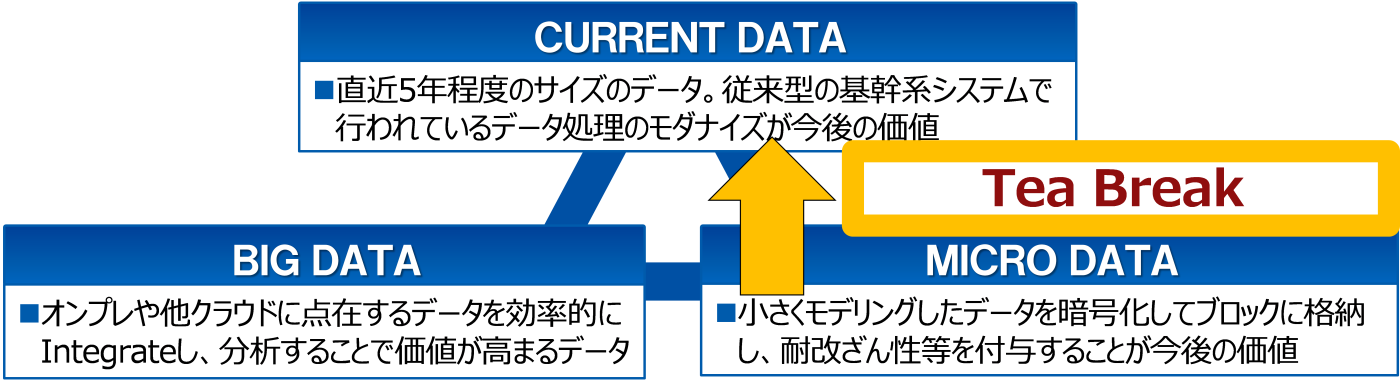

こんにちは、NRIの大塚です。今回はMICRO DATA領域からCURRENT DATA領域に向かう途中のTea Breakです。Oracle CloudにおけるMulti-Factor Authentication (多要素認証)の実装をお話しします。

クラウドを活用していく上での最も大事なセキュリティ対策の実装をご紹介したいと思い、Tea Breakのテーマにしました。

1.Multi-Factor Authentication (多要素認証とは)

MICRO DATA編ではOracle Cloud管理コンソールを用いて様々な実装を行いました。

とても強力で、便利なコンソールだったと思います。一方で、どのクラウドサービスにおいても言えることですが、アカウントの乗っ取り(ハッキング)対策は重要な課題です。この強力な管理コンソールのアカウントが乗っ取られてしまった場合は、システムに甚大な影響を与えかねません。

強固なパスワードの設定は有効な対策の一つです(Oracle Cloudのパスワード設定の設定ルールは非常に厳しかったと思います)。ですが、パスワード認証だけに頼るのは限界があります。そこでセキュリティ向上対策のひとつとしてMulti-Factor Authentication(多要素認証)が登場しました。

Multi-Factor Authentication(多要素認証)とは、「知識」、「所持」、「生体」という認証における3つの要素のうち、2つ以上を組み合わせて認証することを指します。

| 認証における要素 | 説明 | 活用例 |

|---|---|---|

| 知識 | 本人のみが知っている情報 | 秘密の質問などで認証に活用する |

| 所持 | 本人のみが持っている機材などの情報 | モバイルなどを認証に活用する |

| 生体 | 本人の身体的な情報 | 指紋などを認証に活用する |

Multi-Factor Authentication(多要素認証)と、突然言われてもピンとこない方も多いと思います。

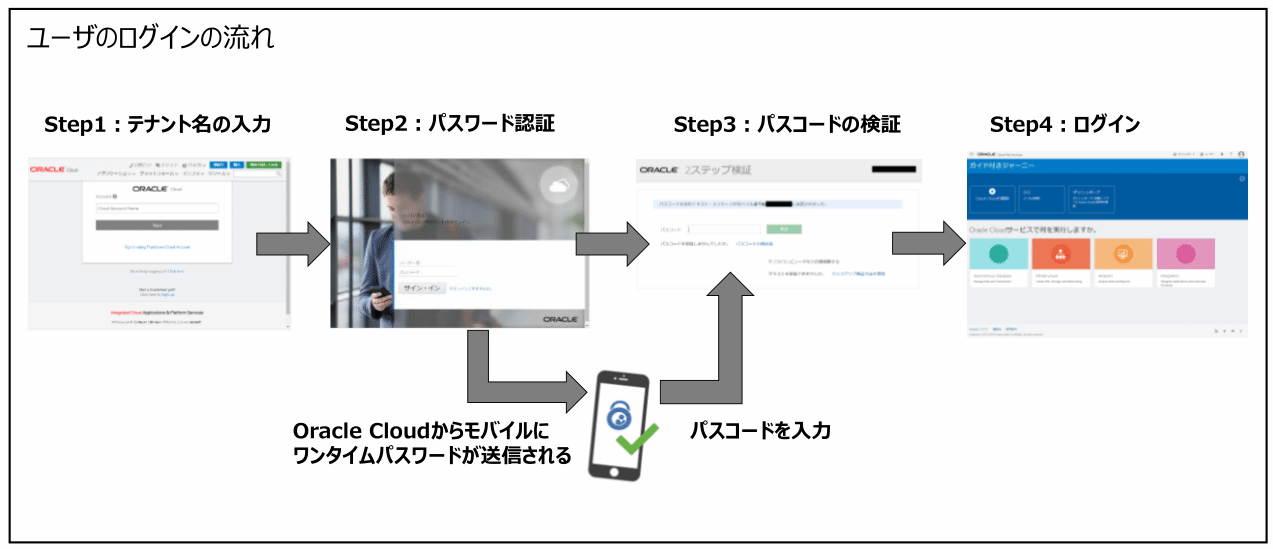

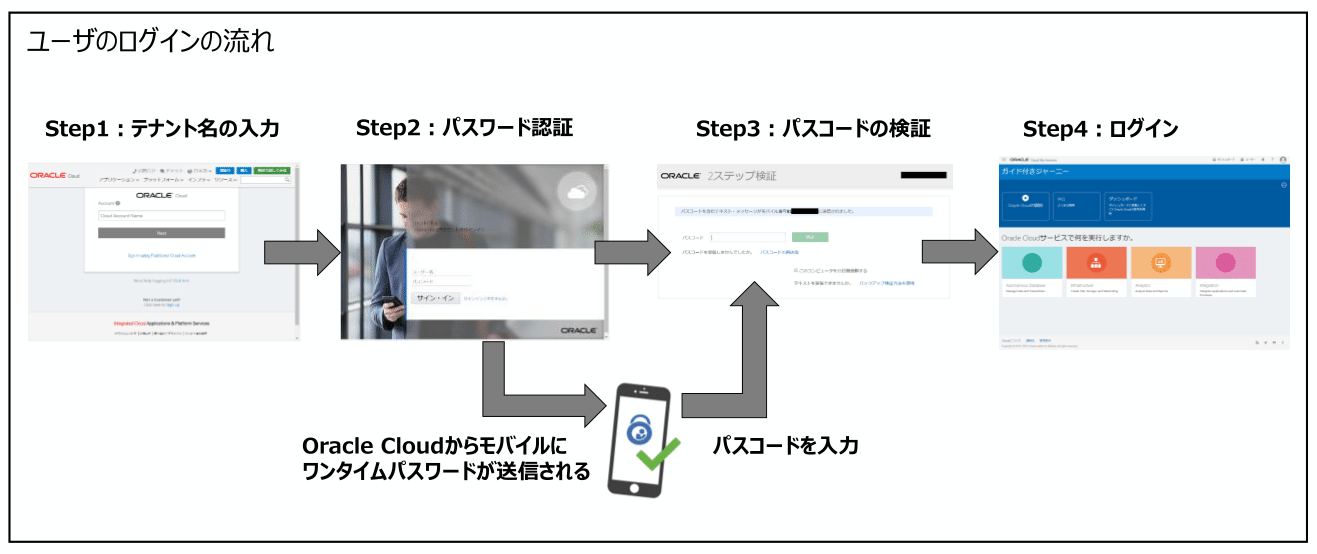

今回は最も分かりやすく、どのモバイルでも簡単にMulti-Factor Authentication(多要素認証)を体験できる「所持情報」を活用したSMSによる実装をご紹介します(下図)。

慣れてきたら手持ちのスマートフォンに認証用のアプリをインストールする方法(Mobile App passcode)にもチャレンジしてみてください。こちらはOracle Cloud InfrastructureのMulti-Factor Authentication(多要素認証)にも対応でき、有用です。

2.Oracle Cloud側の実装

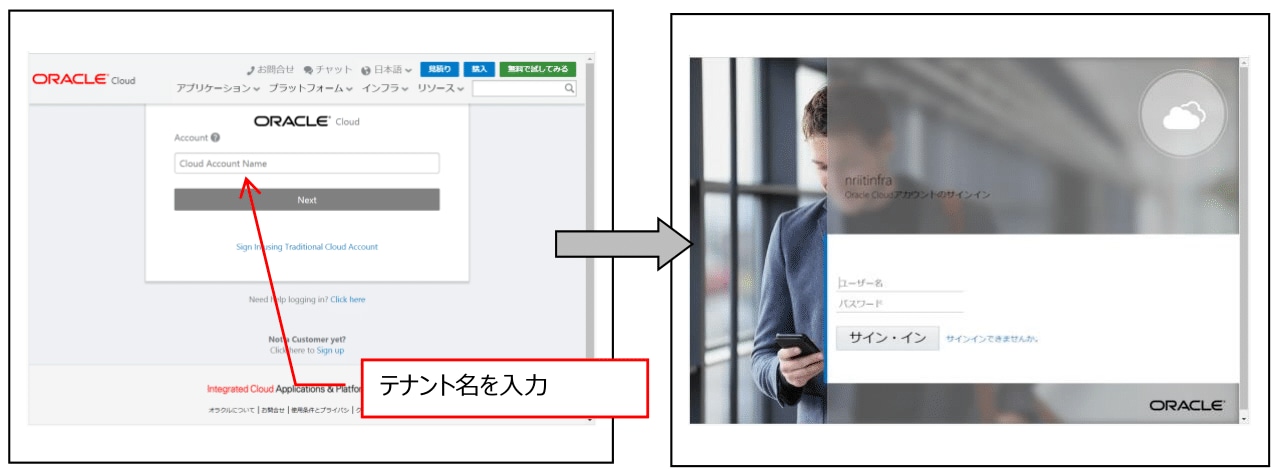

早速Oracle Cloud管理コンソールへログインしてみましょう。URLは以下です。

https://www.oracle.com/jp/cloud/sign-in.html

Oracle Identity Cloud Serviceでの実装を今回はご紹介します。

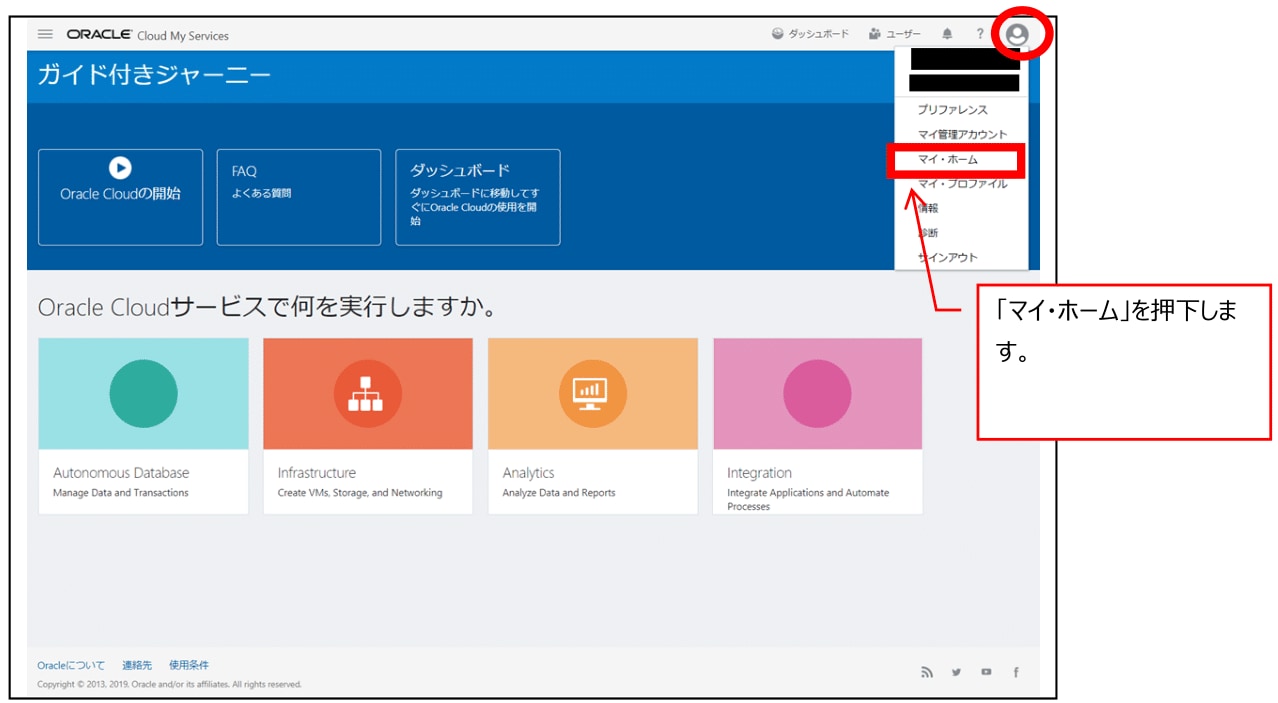

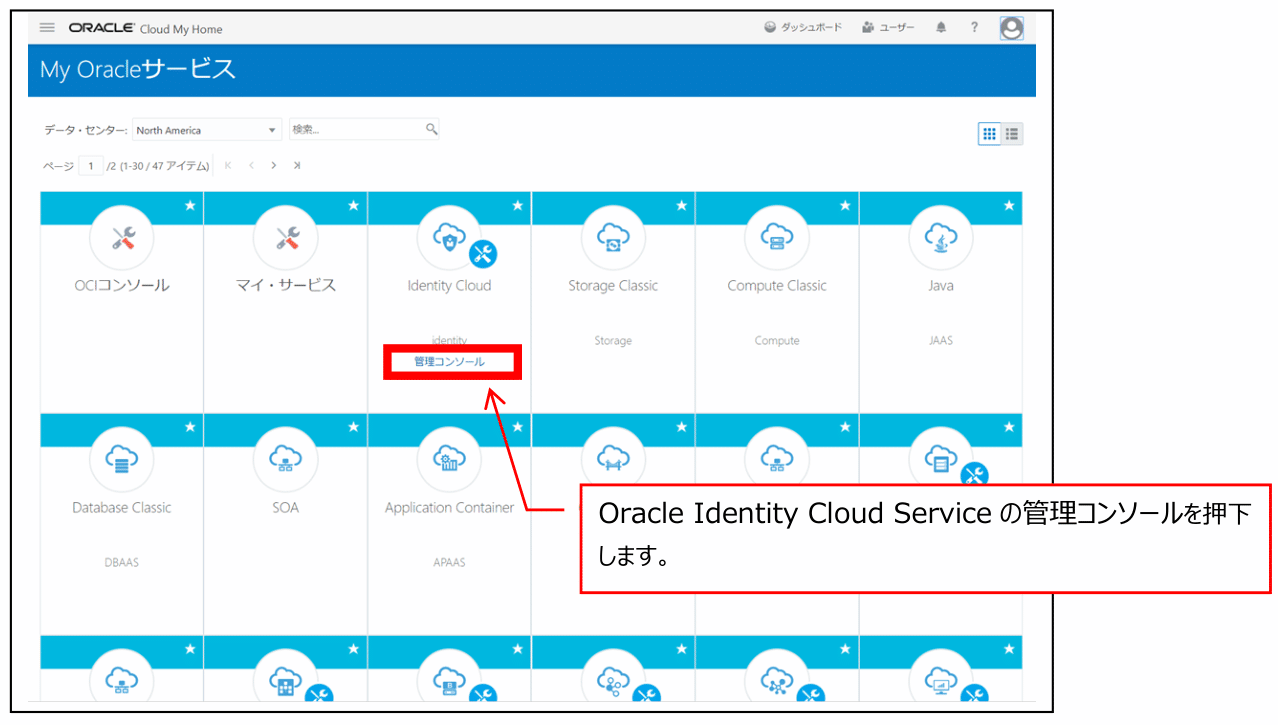

それではOracle Identity Cloud Serviceの管理コンソールに行きたいと思います。

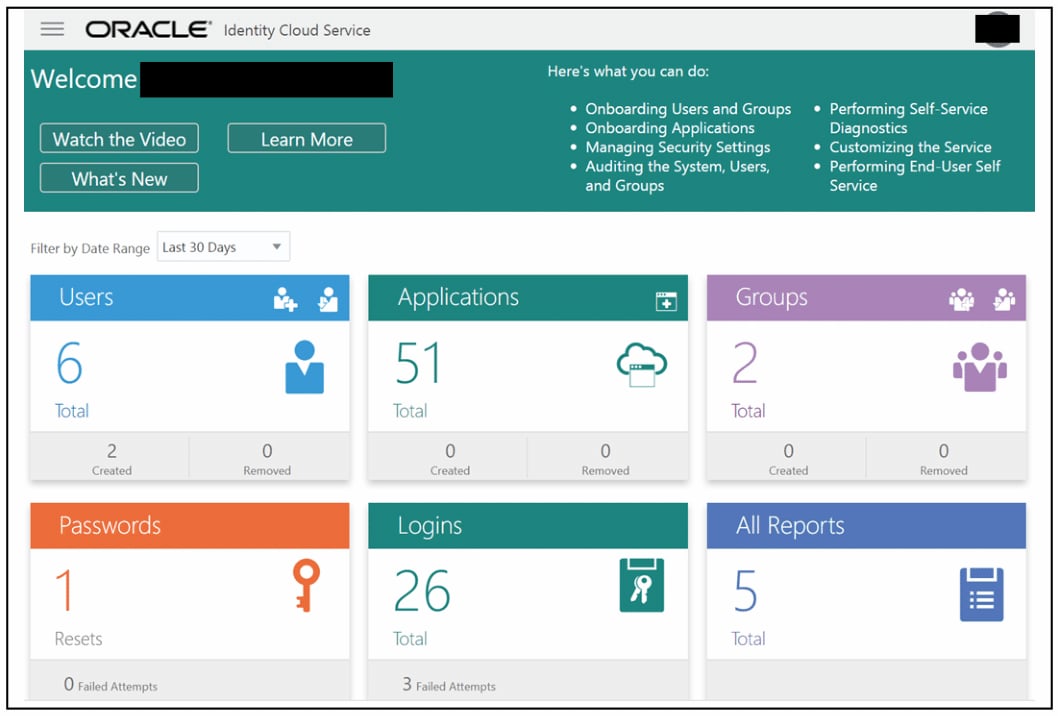

Oracle Identity Cloud Serviceの管理コンソールに来ました。

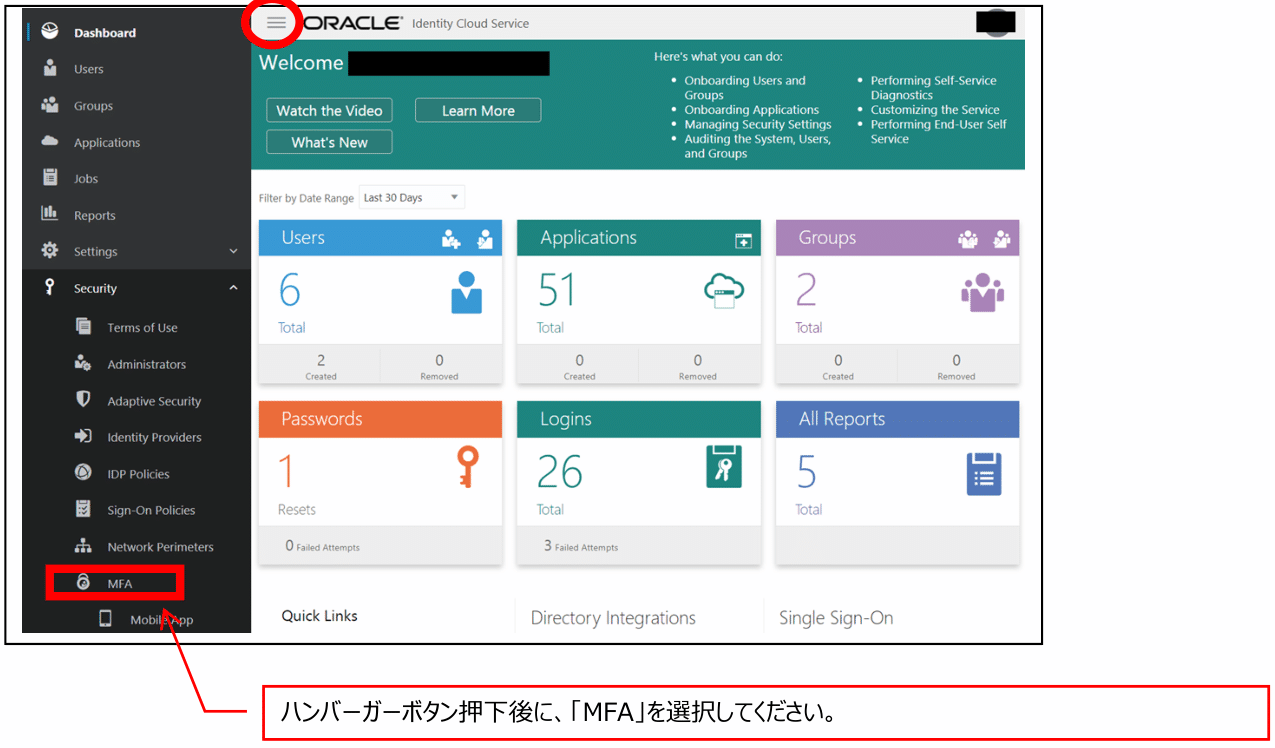

それでは実装していきたいと思います。

Text Message (SMS)とEmailを選択してください。あとはデフォルトの値を採用します。

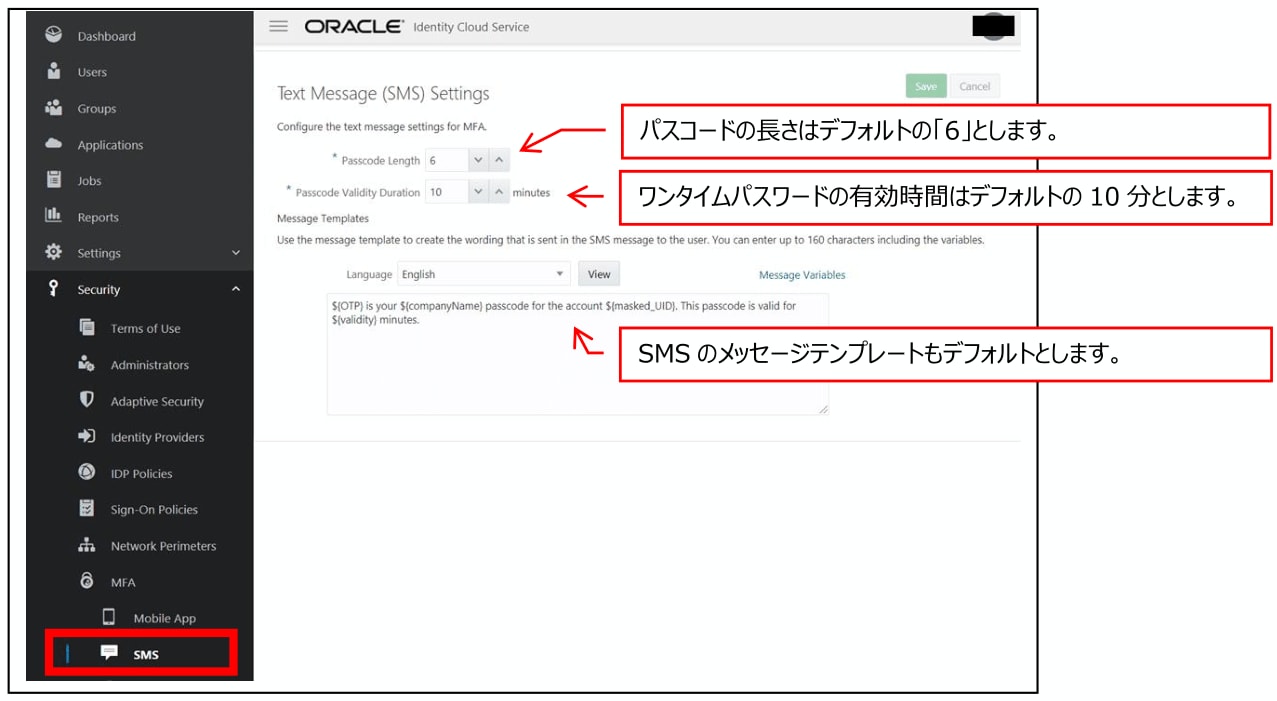

先ほど選択した「Text Message (SMS)」の設定をします。

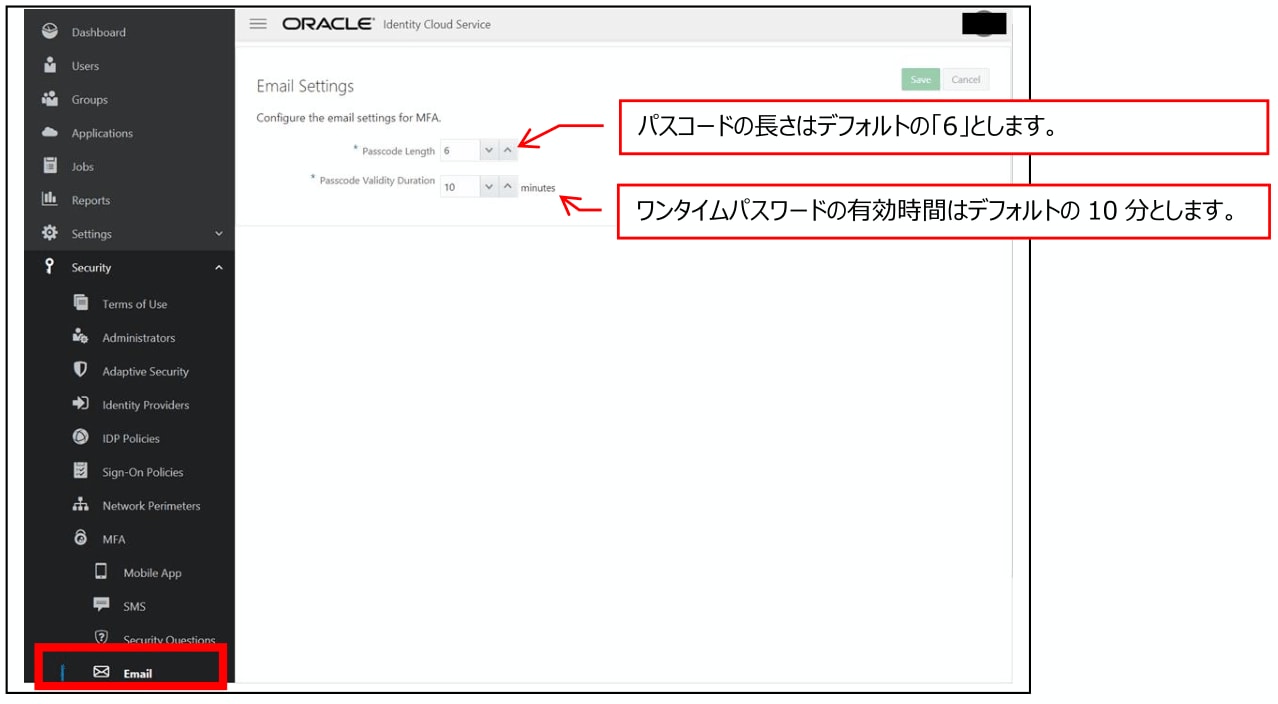

そして同じく先ほど選択した「Email」の設定をします。

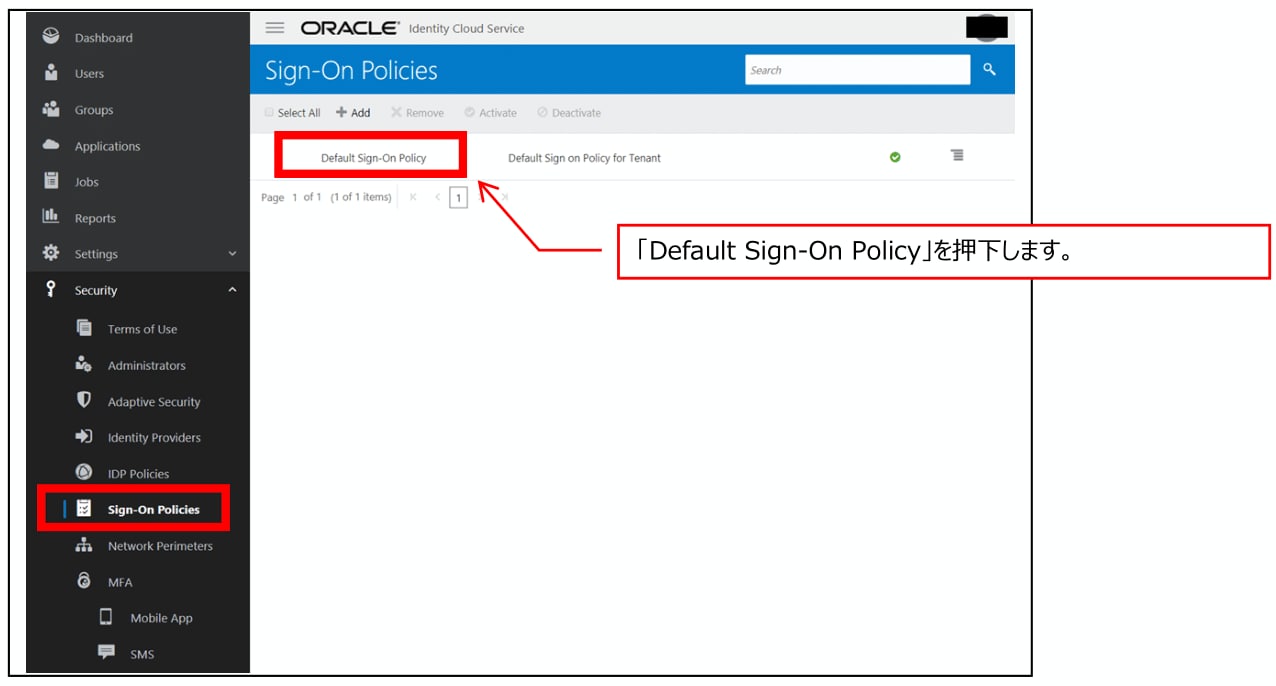

最後にSign-ON Policiesを設定します。

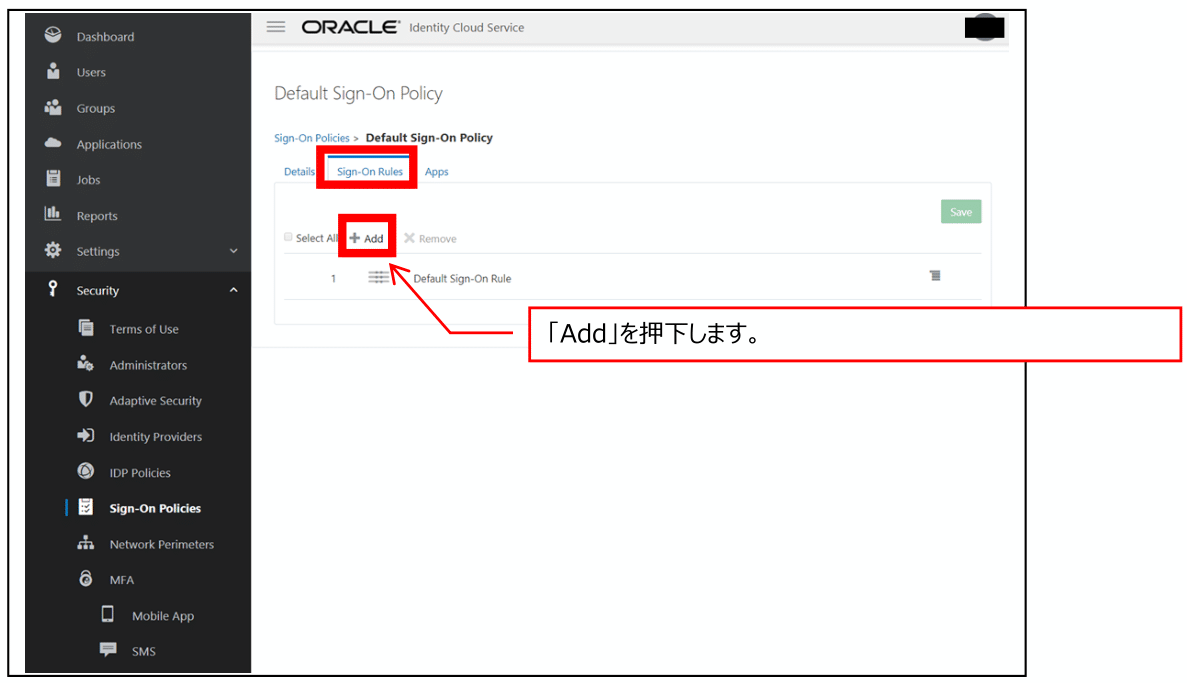

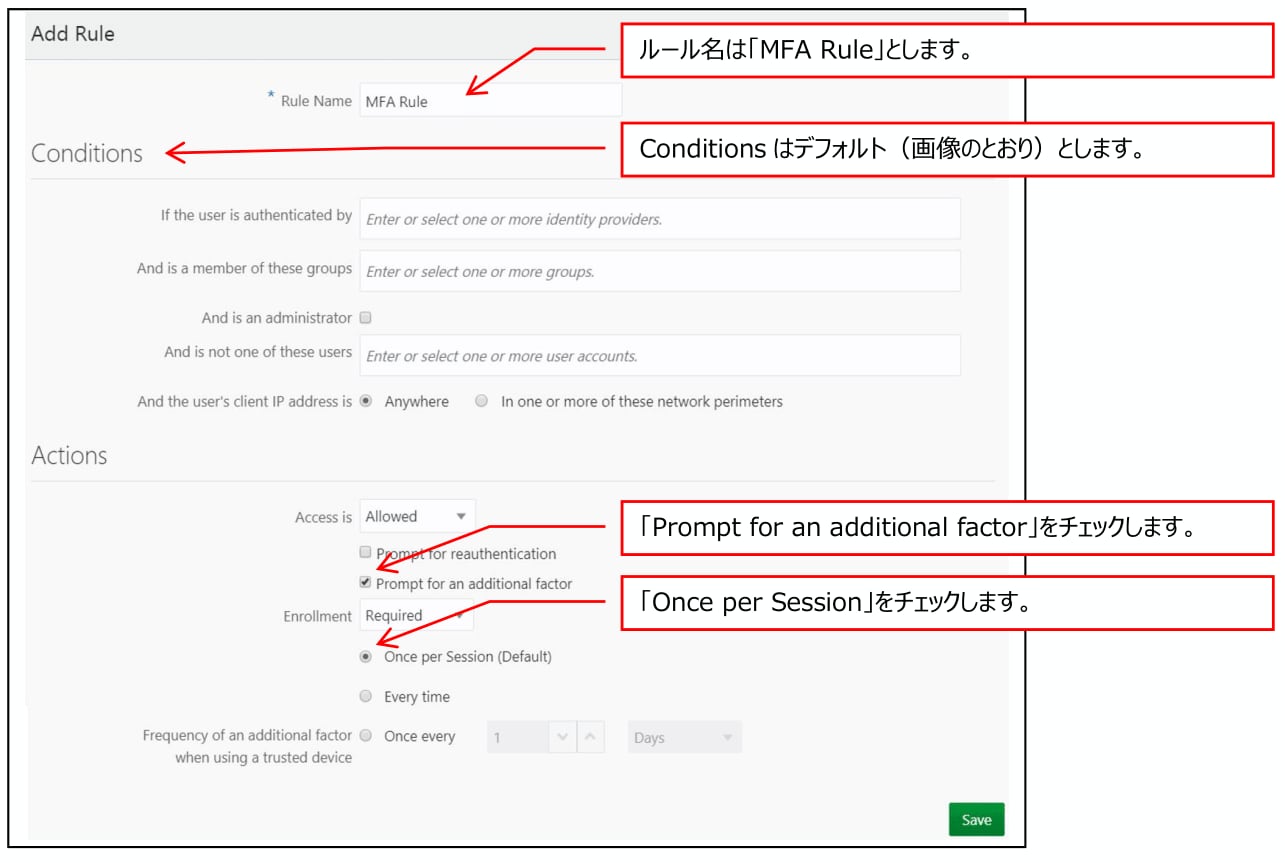

「Sign-On Rules」タブの「Add」を押下します。

「Rule」の設定をします。

MFA Ruleの登録完了したメッセージが表示されます。

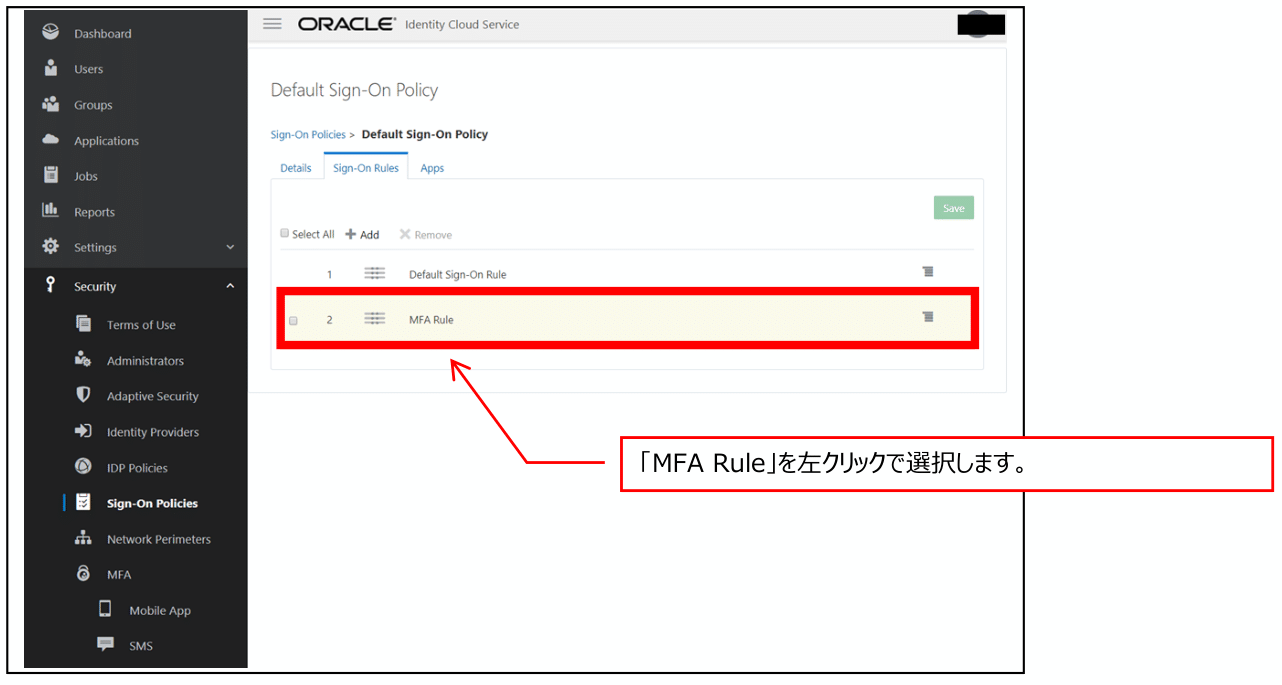

最後にルールの優先度を編集します。

画像の丸印をドラッグ&ドロップして「MFA Rule」の優先度を一番上にします。

その後「Save」ボタンを押下してください。

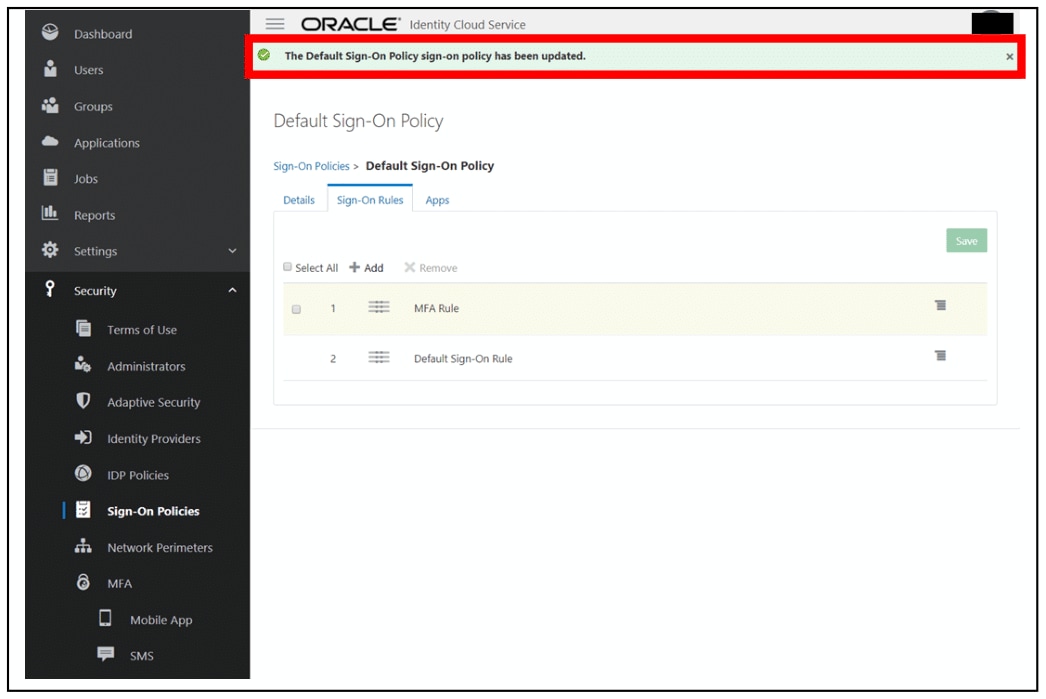

「Save」ボタンを押下すると、下図のようにUpdate完了を示すメッセージが表示されます。

これでOracle Identity Cloud Serviceの設定は完了です。

3.ユーザ毎の実装

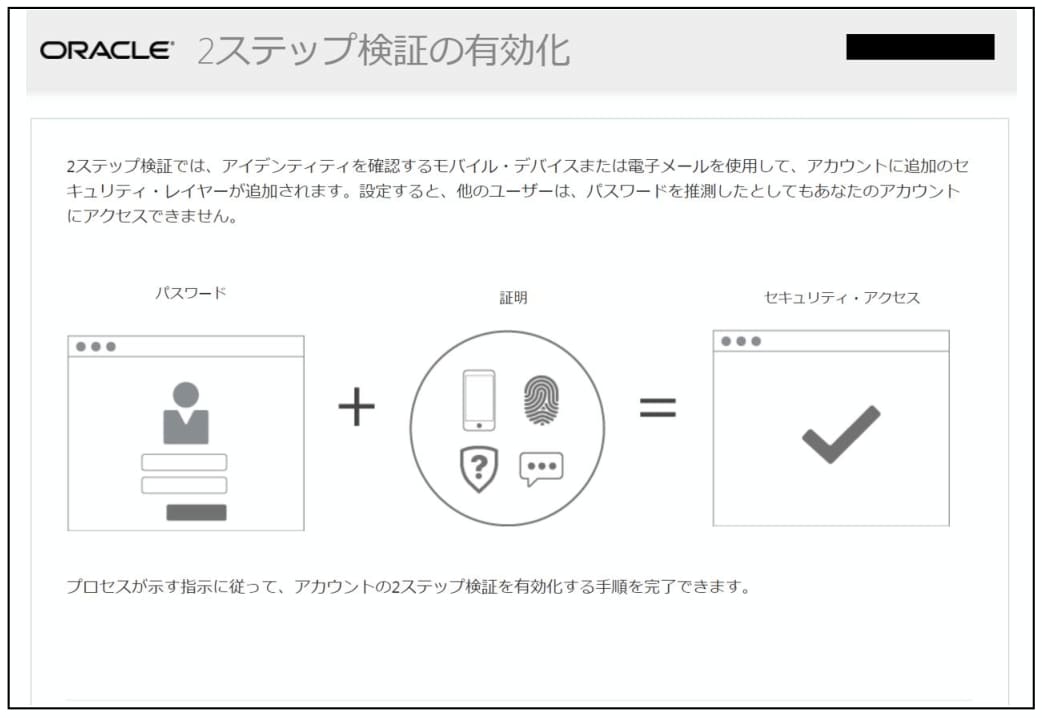

ユーザがOracle Cloud管理コンソールへログインすると、設定画面が現れます。

https://cloud.oracle.com/ja_JP/sign-in

ユーザ側に表示される設定画面は以下です。

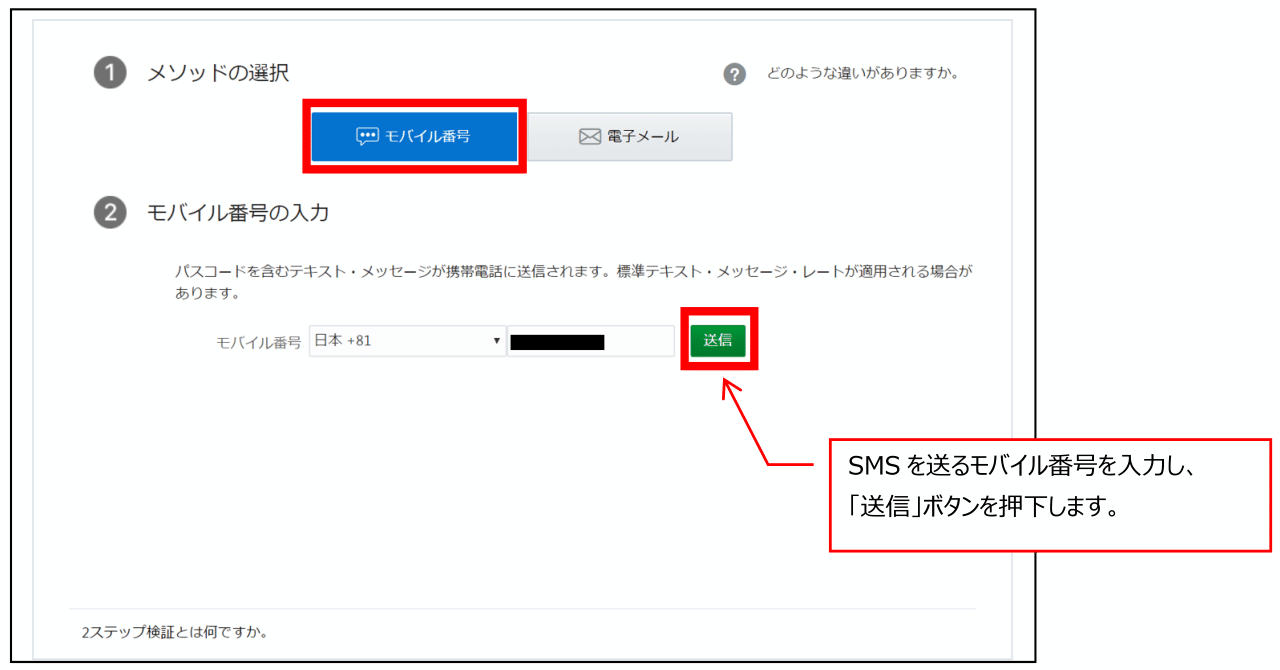

今回はモバイル番号の設定をご紹介します。

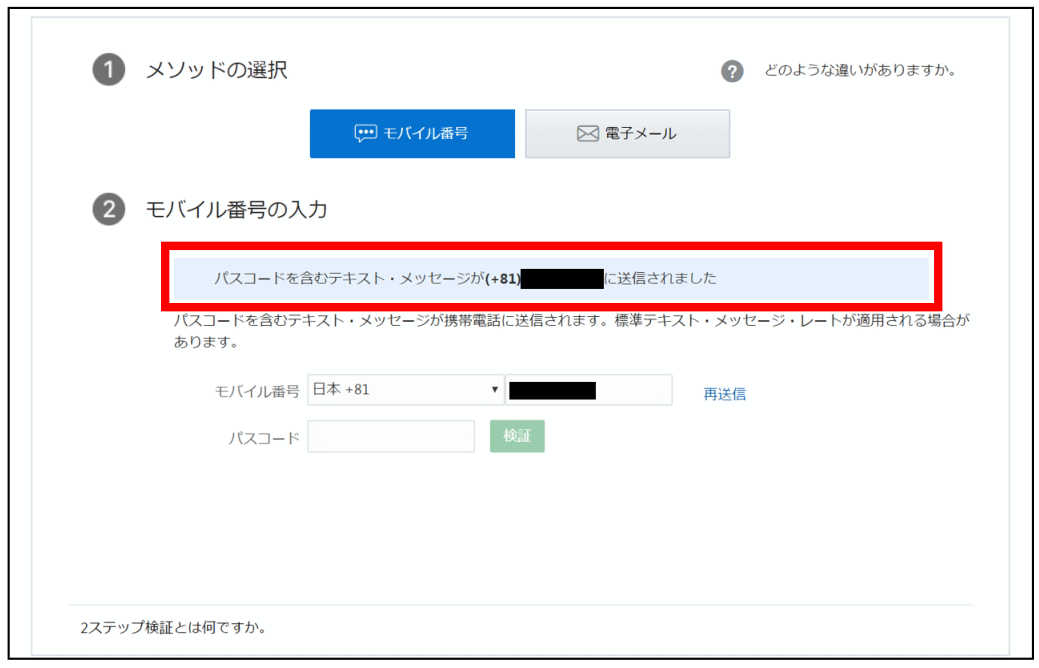

検証完了メッセージが表示されます。

これでユーザ側の設定が完了します。バックアップとしてEmailの設定が可能となっています。

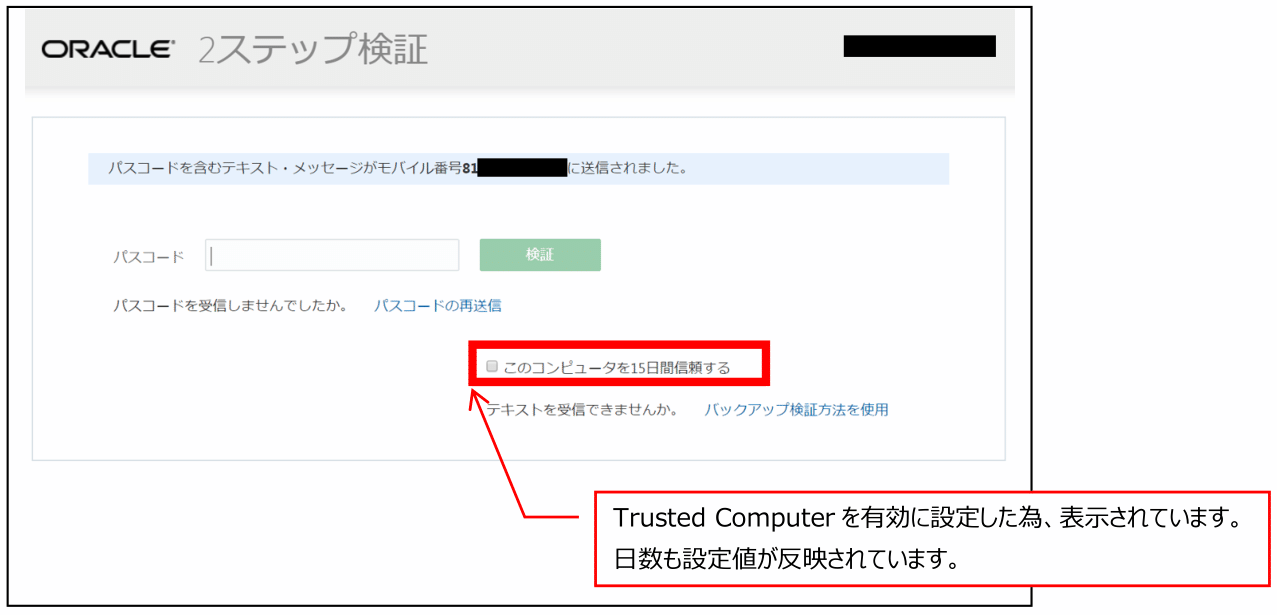

以上の設定を行ったユーザはこれからパスワード認証の後に以下の画面に遷移します。

上記画面に遷移すると同時に、ユーザのモバイルに、SMSがOracle Cloudから届きます。

SMSのメッセージはさきほど設定した内容となっています(以下)。

「ワンタイムパスワード」 is your 「テナント名」 passcode for the account 「アカウント名」.

This passcode is valid for 「設定した有効時間」 minutes.

※「ワンタイムパスワード」、「テナント名」、「アカウント名」、「設定した有効時間」:皆さまごとに異なる値です。

届いたワンタイムパスワードをパスコード欄に入力し、「検証」ボタンを押下するとログイン出来ます。

これで下図の実装を行うことができました。