Características de Access Governance

Revisiones detalladas de acceso y políticas de los usuarios

Toma decisiones fundamentadas con base en insights útiles

Maximiza la visibilidad revisando el acceso basado en usuarios, aplicaciones, recursos en la nube, políticas y permisos en todo el ecosistema de TI e infraestructura. Access Governance simplifica el proceso de certificación y proporciona insights prácticos para que los gerentes y administradores puedan tomar decisiones informadas sobre los permisos de acceso de los usuarios y las políticas de infraestructura en la nube.

Microcertificaciones basadas en eventos y en tiempo

Establece políticas para reducir los procesos de certificación manuales

Minimiza los recursos necesarios para las largas campañas de certificación periódica introduciendo microcertificaciones basadas en eventos y en tiempo. Access Governance permite a las organizaciones realizar microcertificaciones de forma rápida basadas en eventos como cambios de trabajo internos o bajas de empleados. También permite activar un número controlado de microcertificaciones en función de fechas específicas, como finalizaciones de proyectos o aniversarios. Este enfoque facilita el mantenimiento del cumplimiento de los privilegios de acceso y toma medidas para revocar el acceso de usuario con exceso de privilegios. También reduce el tiempo y los costos asociados con la verificación de los derechos de acceso en toda la empresa.

Decisiones basadas en el análisis

Aplica controles de acceso con análisis detallados basados en patrones de permisos de acceso en la organización

Convierte grandes cantidades de datos de identidad en insights útiles. Desde el análisis de grupos de referencia hasta la detección de anomalías, las ideas basadas en el aprendizaje automático de Access Governance brindan evaluación de riesgos y analítica avanzada con recomendaciones prescriptivas para ayudar a mejorar la conciencia del riesgo, reducir los esfuerzos de certificación manual y automatizar el control de acceso y el aprovisionamiento.

Gestión eficiente de cuentas huérfanas

Mitiga los riesgos con opciones versátiles para revisar, asociar o revocar cuentas huérfanas

Simplifica el proceso de gestión de cuentas huérfanas de tu empresa identificando, evaluando y tratándolas de manera eficiente. Obtén un control granular con varias opciones de gestión, como alertas, revisiones, asociaciones o revocaciones con revisiones de acceso periódicas. Adelántese a las amenazas de seguridad y a los desafíos que plantea el cumplimiento de las normativa.

Visibilidad centralizada de toda la empresa

Capacidad de auditoría instantánea de las tendencias de acceso y el riesgo de derechos

Detecta el riesgo de seguridad con los paneles de control de acceso de My Direct y Enterprisewide Access. Consolida los datos de acceso de tu organización en una vista que detalla quién tiene acceso a qué y cómo se otorgó tal acceso. Los responsables y jefes de seguridad pueden ahora obtener una visibilidad total de los patrones de acceso de los usuarios, independientemente de si el recurso está en la nube o en el entorno local, solucionar rápidamente las amenazas y ayudar a garantizar un cumplimiento coherente.

Control inteligente de atributos de identidad

Puedes satisfacer las necesidades únicas de tu empresa aprovechando los atributos de identidad personalizados de tu sistema de gobernanza

Aprovecha atributos personalizados como "Location" o "Employee Type" para tener más flexibilidad al administrar campañas de revisión de acceso periódicas y basadas en eventos. Procedentes de los sistemas on-premises de Oracle Identity Governance, estos atributos te permiten adaptar las campañas según los requisitos y casos de uso específicos de la empresa. Al utilizar atributos personalizados para definir identidades activas e inactivas, las organizaciones pueden adaptarse eficientemente para satisfacer necesidades de gobernanza únicas, simplificar procesos y fortalecer la seguridad.

Fácil sincronización de datos

Obtén datos de derechos de acceso de fuentes autorizadas para respaldar rápidamente el gobierno en entornos en la nube y on-premises.

Ahorra tiempo extrayendo datos de fuentes autorizadas, como Microsoft Entra ID, Microsoft SQL Server, Oracle E-Business Suite Human Resources Management System (HRMS), Oracle Fusion Applications, Oracle NetSuite, Oracle Cloud Infrastructure Identity and Access Management (OCI IAM), directamente o ejecutando Access Governance como una solución híbrida junto con Oracle Identity Governance 12c. Comienza a suministrar datos de derechos de acceso a sistemas de destino, gestiona los privilegios de usuario desde la nube, realiza revisiones de acceso de usuario o de políticas OCI IAM y de pertenencia a grupos y activa la corrección en sistemas en la nube u on-premises.

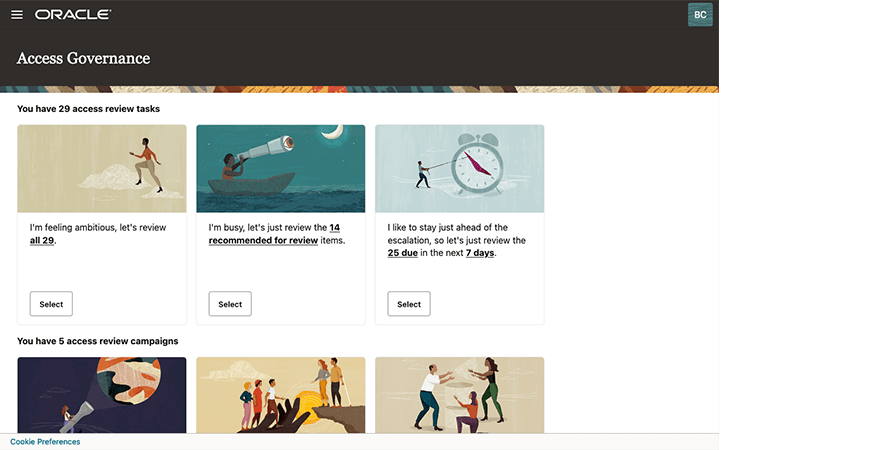

Experiencia de usuario intuitiva

Aceleración de los procesos con una experiencia de usuario simplificada y un flujo de trabajo inteligente

Simplifica la ejecución de campañas de certificación con una experiencia de usuario intuitiva para garantizar un acceso de usuario y revisiones de políticas de OCI IAM apropiados y oportunos. Además, el flujo de trabajo inteligente guía a los usuarios y ofrece sugerencias sencillas para ayudar a cumplir los objetivos de conformidad y normativos con mayor rapidez.

Control de acceso dinámico

Implementa colecciones de identidades dinámicas y conjuntos de acceso para control de acceso basado en atributos, políticas y roles.

Organiza derechos de acceso de aplicaciones on-premises y en la nube mediante el control de acceso dinámico, que incluye el control de acceso basado en atributos, políticas y roles. Permite a los propietarios de aplicaciones construir conjuntos de acceso a medida y a los propietarios de negocios determinar con precisión los privilegios de acceso para grupos de usuarios de identidades. Benefíciate de permisos de acceso granulares y personalizables pero altamente automatizados con protección reforzada.

Formación de flujo de trabajo sin código

Optimiza el control de acceso y el gobierno a través de flujos de trabajo sin código y flexibles.

Crea fácilmente flujos de trabajo sin código y livianos para el control de acceso y el gobierno. Visualiza y diseña flujos de trabajo lineales o paralelos, integrando sin problemas la gestión de usuarios, la cadena de gestión y la colección de identidades en el proceso de flujo de trabajo. La interfaz gráfica de usuario intuitiva simplifica el proceso de flujo de trabajo para la provisión de acceso, revisiones y control de acceso basado en políticas, atributos y roles.

Integración rápida de aplicaciones

Simplifica y acelera la integración de aplicaciones y sistemas heterogéneos con un enfoque basado en asistentes.

Integra rápidamente aplicaciones con una conexión sencilla a sistemas locales y en la nube a través de pasos basados en asistentes y carga de datos simplificada. Dile adiós a las complejidades de gestionar y actualizar conectores tradicionales de IGA: la orquestación de identidades se gestiona de manera centralizada por Oracle Access Governance y los datos se gestionan y actualizan de manera fluida periódicamente, eliminando la necesidad de migración de datos.